Ефективне блокування IP-адрес у сучасному цифровому світі як ніколи важливо забезпечити безпеку ваших систем Linux. Один із найпростіших і найефективніших способів захистити ваші системи — заблокувати небажані IP-адреси. За допомогою iptables можна легко налаштувати брандмауер так, щоб він блокував IP-адреси і запобігав проникненню шкідливого трафіку у вашу систему. Цей посібник проведе вас через процес блокування IP-адрес за допомогою iptables, надаючи покрокові інструкції та рекомендації, які допоможуть вам захистити ваші системи Linux.

Iptables відомі для більшості системних адміністраторів. Він існує вже давно і включений за замовчуванням у ядрі Linux. Ми можемо використовувати iptables для блокування однієї IP-адреси, кількох IP-адрес або цілих мереж. Це може бути корисно, якщо ви отримуєте сканування портів, що повторюються, або є свідком невдалого несанкціонованого доступу до ваших файлів журналу. Блокування IP — ефективніший захід безпеки.

Iptables можна використовувати для блокування певної IP-адреси або діапазону шкідливих IP-адрес. Припустимо, ви системний адміністратор, який відповідає за безпеку інфраструктури. У цьому випадку вам може знадобитися часто блокувати IP-адреси хостів, які намагаються проникнути у систему безпеки. Наприклад, вам потрібно буде використовувати Iptables та брандмауер UFW, щоб заблокувати IP-адресу на сервері Linux.

Навіщо блокувати IP-адресу?

Небажані підключення до нашої системи можуть відбуватися з IP-адреси або групи IP-адрес. У таких обставинах ми часто блокуємо такі IP-адреси для підвищення безпеки. Тому ми можемо використовувати iptables на серверах Linux.

Використання iptables для блокування IP-адрес

Iptables – це базований на правилах брандмауер на основі Unix, який встановлений у всіх операційних системах Unix/Linux і керує вхідними та вихідними пакетами.

У цій частині буде використовуватися брандмауер iptables block IP для блокування IP-адреси.

Обмеження доступу до певного порту

Ви також можете використовувати наступний синтаксис для блокування певної IP-адреси:

sudo iptables -A INPUT -s IP-ADDRESS -p tcp --dport port_number -j DROP

Наприклад, щоб заблокувати IP-адресу 192.168.10.5 лише на порту 100, використовуйте таку команду:

sudo iptables -A INPUT -s 192.168.10.5 -p tcp --dport 100 -j DROP

Наступна команда відобразить обмежену IP-адресу та порт:

sudo iptables -L

Заблокувати доступ до всіх портів

Використання блокового порту iptables може запобігти доступу IP-адреси до вашого сервера.

sudo iptables -A INPUT -s IP-ADDRESS -j DROP

Наприклад, наступна команда повністю заблокує IP-адресу 192.168.10.5:

sudo iptables -A INPUT -s 192.168.10.5 -j DROP

Наступна команда відобразить IP-адресу із чорного списку:

sudo iptables -L

Зберегти правило iptables

Система видаляє ваше правило iptables після відновлення. В результаті ви повинні постійно зберігати правило iptables у своїй системі.

У CentOS/RHEL/Fedora використовуйте наступну команду, щоб зберегти правило iptables:

service iptables save

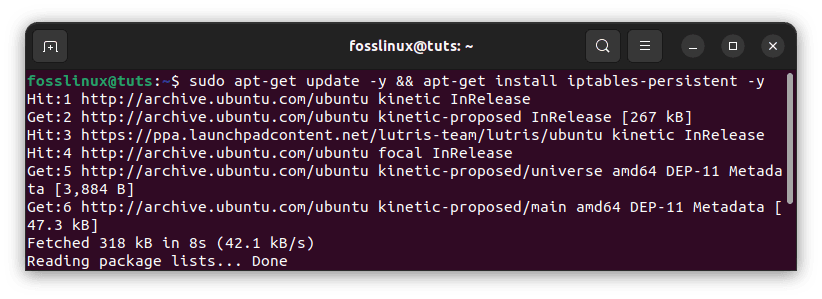

У Ubuntu/Debian ви повинні налаштувати пакет iptables-persistent у системі Ubuntu/Debian. Щоб встановити та налаштувати iptables-persistent, виконайте таку команду:

sudo apt-get update -y && apt-get install iptables-persistent -y

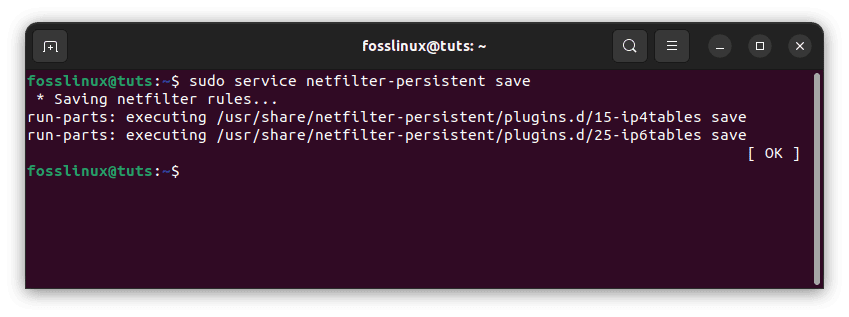

Після встановлення використовуйте наступну команду, щоб зберегти правило iptables:

sudo service netfilter-persistent save

Видаліть правило DROP.

Якщо ви бажаєте видалити правило, додане на попередньому кроці, використовуйте команду iptables drop:

sudo iptables -D INPUT -s 192.168.10.5 -j DROP sudo iptables -D INPUT -s 192.168.10.5 -p tcp --destination-port 100 -j DROP

Щоб зберегти зміни, виконайте таку команду:

sudo service netfilter-persistent save

Висновок

IP-адреси переважно використовуються для зв’язку пристроїв. Наприклад, якщо IP-адреса створює проблеми для вашого пристрою або веб-сайту, ви повинні заблокувати його. Техніка може відрізнятися залежно від операційної системи, але основне поняття залишається тим самим. У наведеному вище посібнику показано, як заблокувати IP-адреси за допомогою iptables у вашій ОС Linux. Процедура проста і проста. Я сподіваюся, що тепер ви можете без проблем захистити свій сервер.

IPSet – инструмент для работы с большим количеством IP-адресов и сетевых портов в брандмауэре netfilter. По сути, это список в специальном формате, который передается последнему при настройке. Пример утилит, которые могут использоваться с ipset — iptables (Ubuntu / Debian), firewalld (CentOS / Red Hat). Пример команд для создания списка и внесения в него 2-х сетей: ipset -N newlist nethash ipset -A newlist 192.168.1.0/24 ipset -A newlist 192.168.2.0/24 Пример для применения… Читати далі »